MoeCTF 2024 WriteUp Misc方向(详细)

MoeCTF2024 Write UP

CTFerName:fifker

题目链接:https://ctf.xidian.edu.cn/training/10

文章内容有些是大一刚学习的时候写的,有些是后来补写的,没有仔细核验校改。如果出现有误或者语言风格不统一请见谅!

MISC

1.入门指北

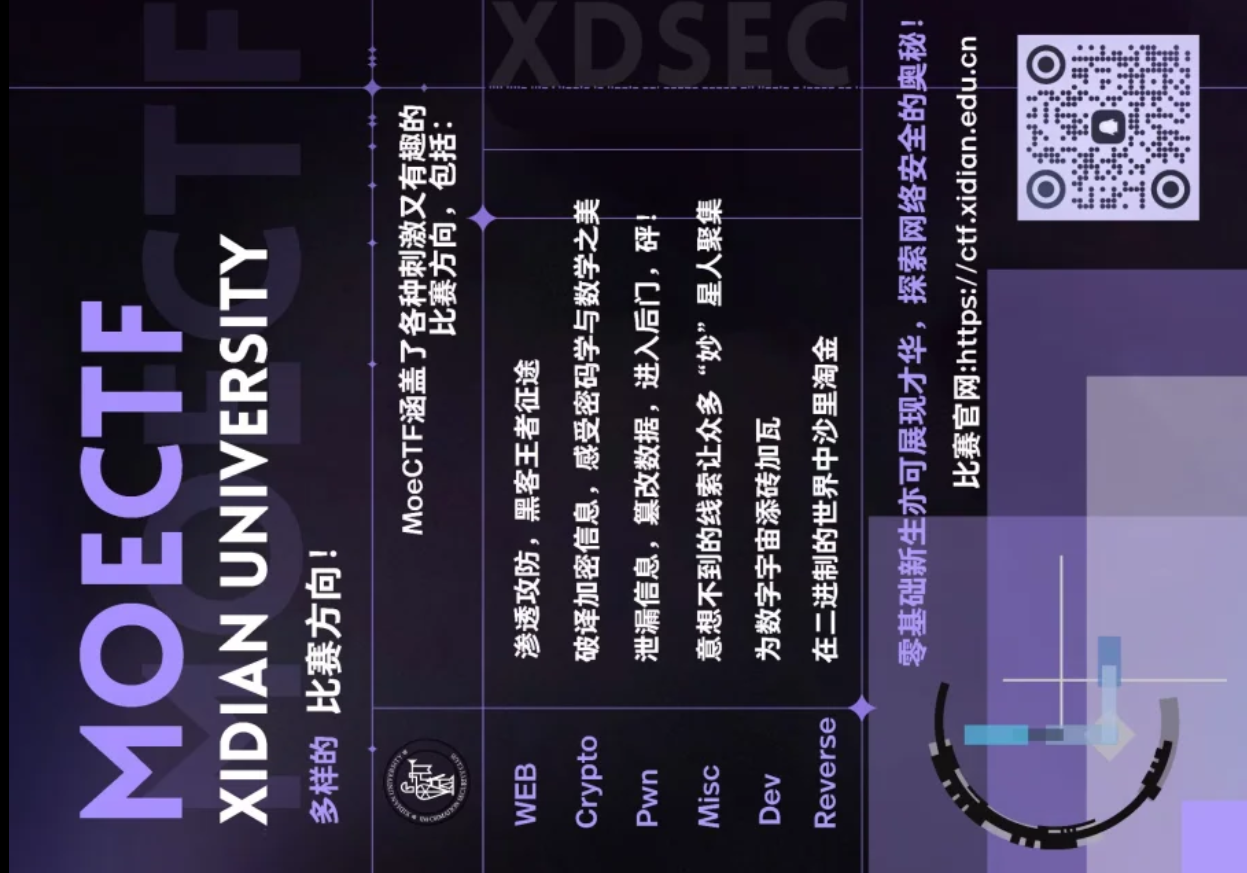

查看海报,发现有条线不对劲

截取出来放大,看到点横,便可发现是摩尔斯电码

找个软件翻译一下,套上moectf{}即可获得flag。

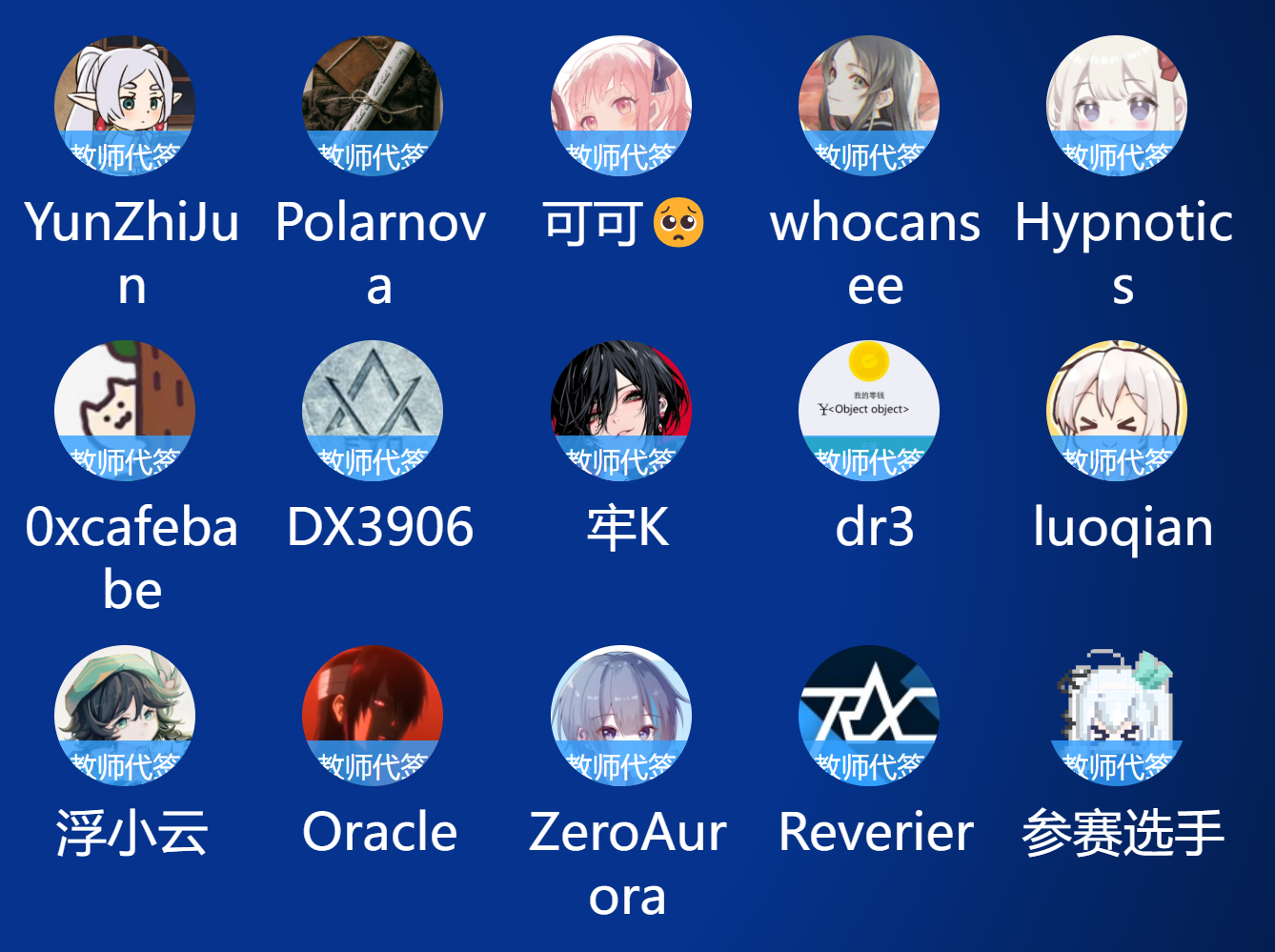

2.signin

阅读题目找到两个要点

(1)碰巧这一天签到系统坏了,作为老师的你,要帮他们 教师代签。

(2)luo同学今天好像在宿舍打游戏,不想来上课,这是严重的缺勤行为!!

得出题目要求:给luo签上缺勤,其他人签到即可。

点击完成即可获得flag。

注意:签到时间有限,动作要快。

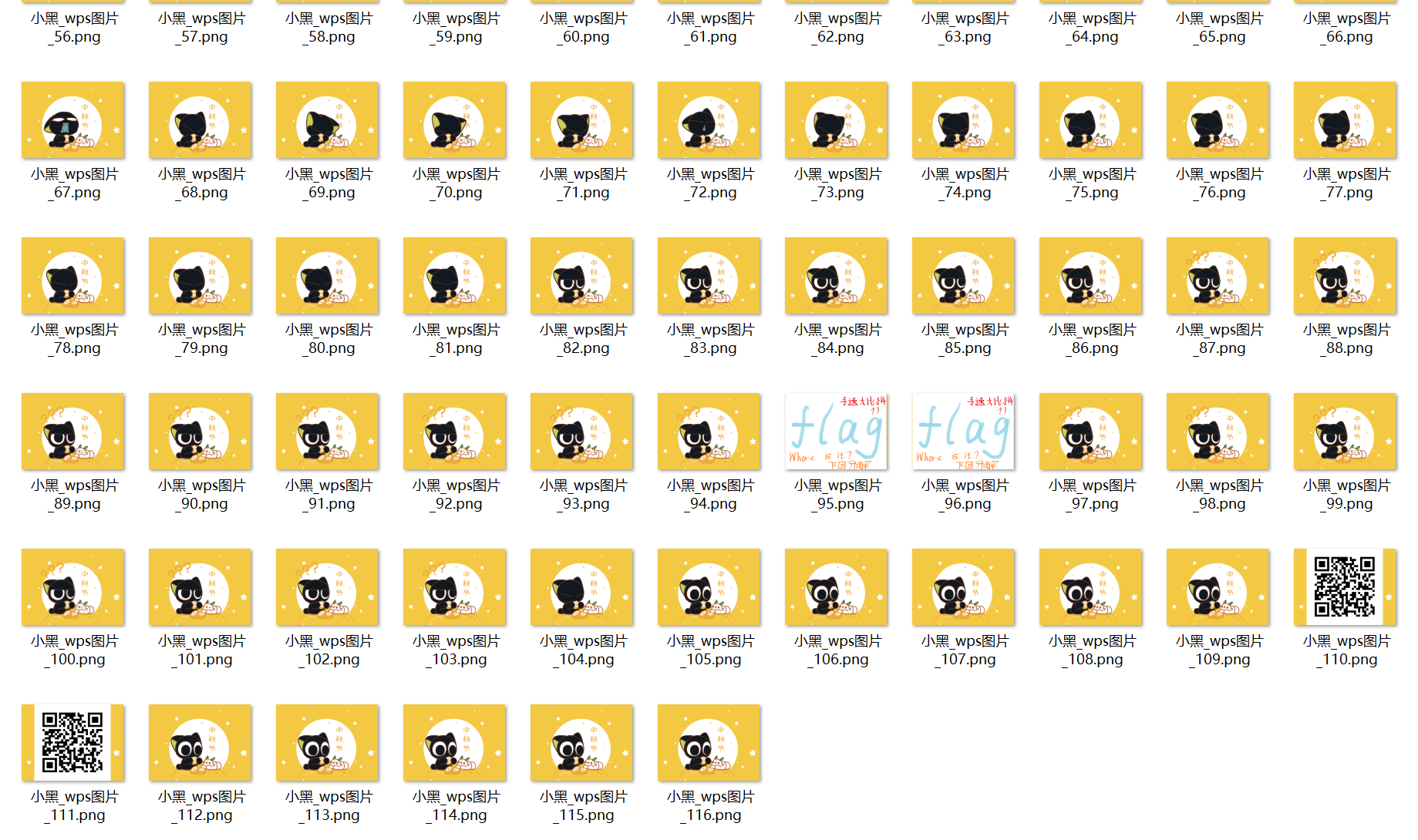

3.罗小黑战记

下载文件,得到一张GIF动图。

观看一遍,就可以看到有个二维码,速度很快。

不过动图这种东西,再快也快不过盯帧。

获得所有帧后,找到二维码所在,扫码即可。

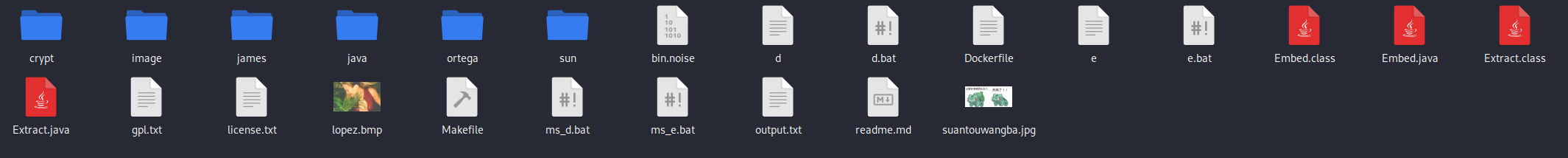

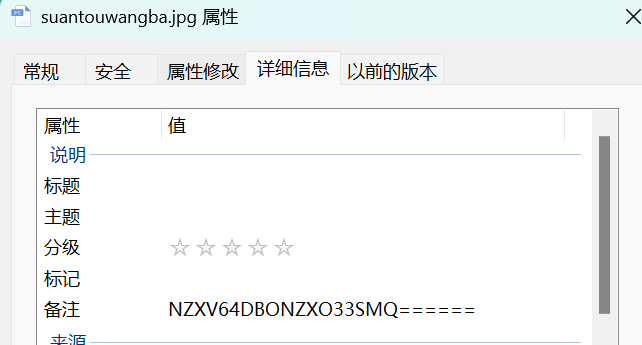

4.ez_F5

题目说不小心按到F5,想必就是与F5有关的一道题。

上网查询,即可得到F5隐写。

使用F5隐写软件F5-steganography,由于这个软件是在虚拟机上运行的,打开Linux。

下载出来后将图片与放入软件文件夹,在软件文件夹目录下打开终端,输入代码:1

java Extract suantouwangba.jpg

发生报错,发现此软件需要java8以下才可以运行。

因此更新代码。1

java --add-exports java.base/sun.security.provider=ALL-UNNAMED -cp . Extract suantouwangba.jpg

(由于是在软件文件夹目录下打开终端,因此输入 . 而非F5-steganography)

输入完成后发现output空空如也,便可以推测需要输入密码。

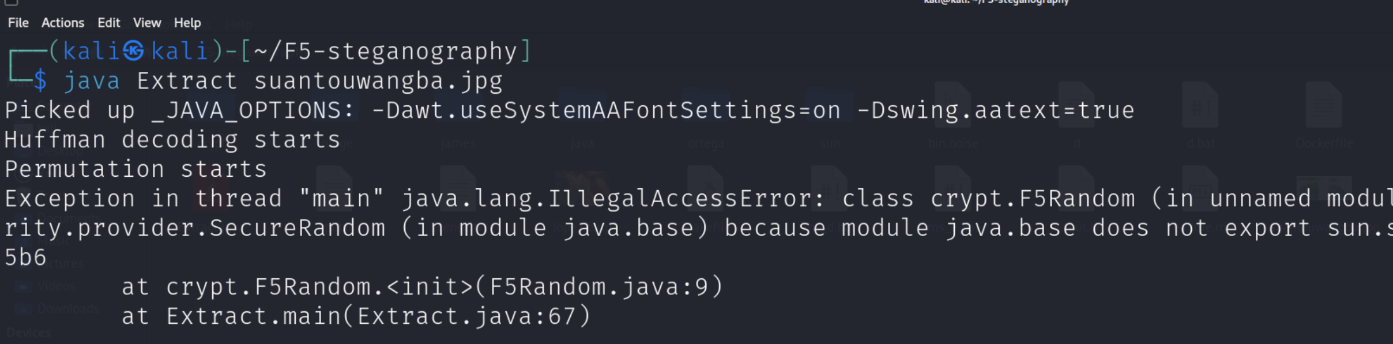

回到Windows系统,查看图片的属性。

发现一行备注

NZXV64DBONZXO33SMQ======

优先推测Base大家庭的编码:结尾为等号可以推测是Base64或者Base32。由于Base64结尾最多两个等号,所有判断为Base32,得出密码no_password。

在代码后面加上参数 -p[密码],output中便可看到flag。

每一个都是细小的知识点,却结合出一道这样精彩的题。

5.ctfer2077①

打开文件,里面是一个二维码。

扫描即可得到一句话:

Do you want to get the flag?Please enjoy the video:BV1hThreMEyT

看到BV号便去Bilibili搜索,然后欣赏一首歌。

很明显,你被骗了。但是作为一个合格的ctfer怎么会就这么离开呢?耐心听完在视频结尾看到了一个hint。

得出结论:确实被骗了。

看来我们只能从图片本身入手。

打开StegSolve,在Analyse中选择File Format。

找到一个flag线索

where is the flag? OK I give you some hints:incomplete LSB。

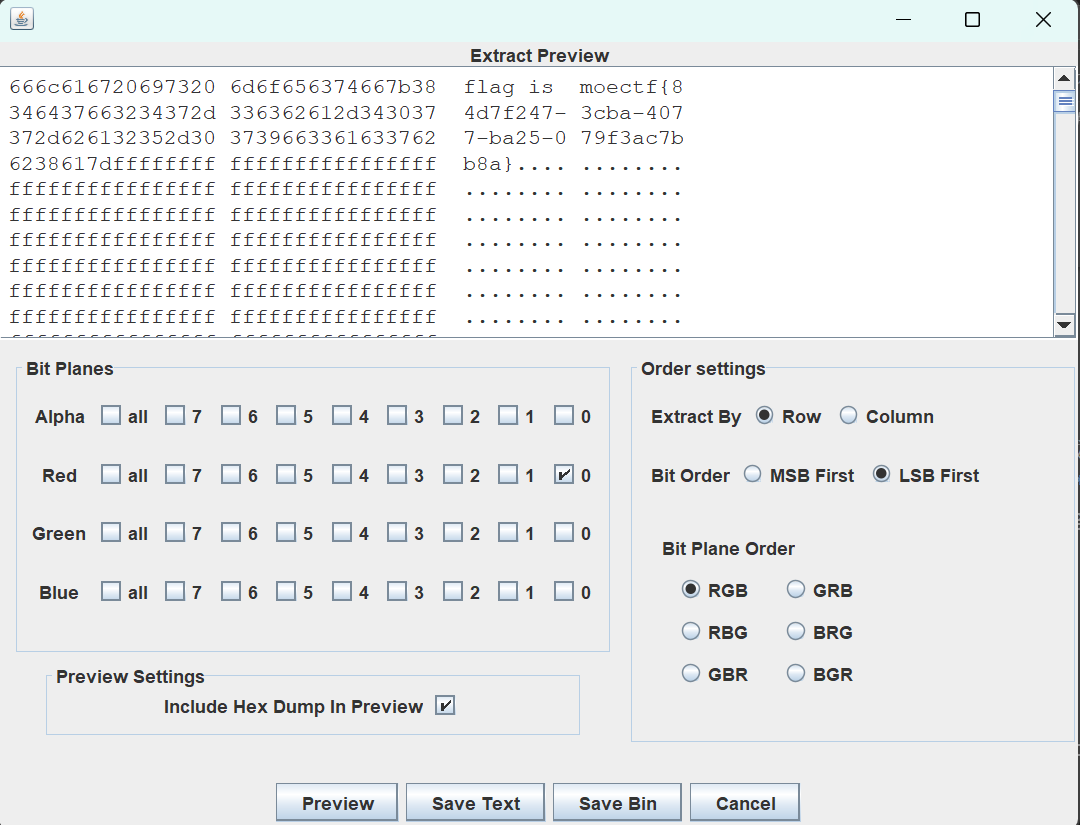

便可得到这是个不完整的LSB隐写。

我们都知道正常LSB隐写就是R0,B0,G0,那么不完整的便是只有其中1或2个。

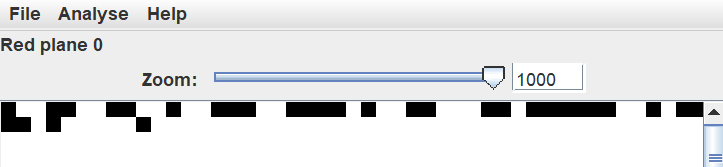

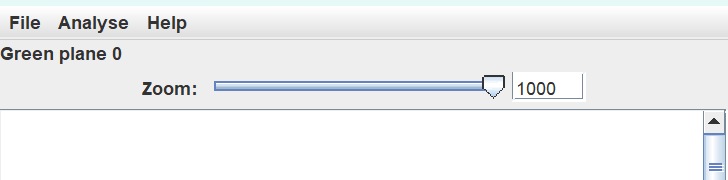

将图片放大到最大,会发现:

会发现只有R0处有不明黑块。那么不完整的LSB便是只有R0。

获得flag。

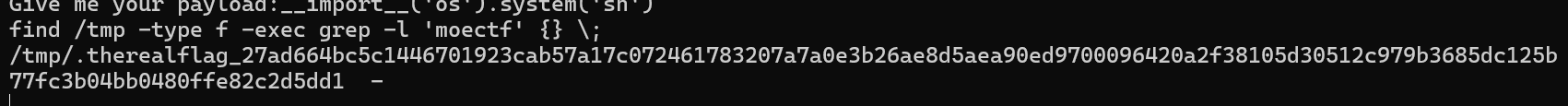

6.moejail_lv1

这一个jail确实简单,因为没有任何的限制,只要拿到了权限简直就是为所欲为。

(不知道为什么没办法显示emoji表情导致乱码)

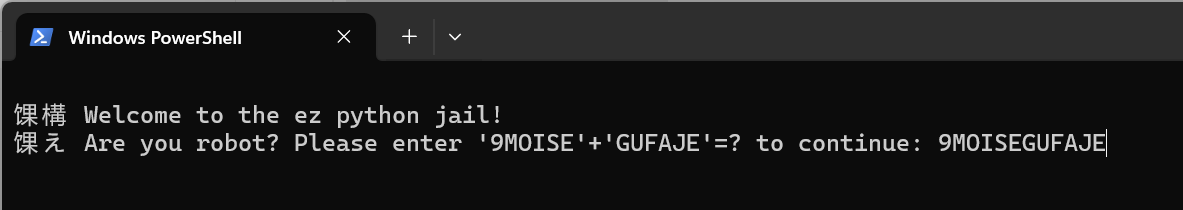

先通过这个人机验证

(真的有人机一开始没认真看卡在这里了,别学我)

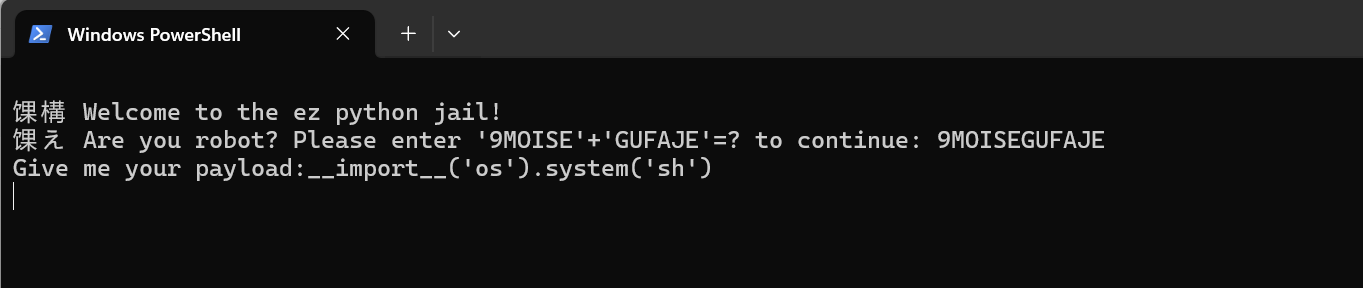

输入代码获得shell权限:1

__import__('os').system('sh')

然后就是使用find看看能不能找到带有moectf字样的东西:1

find /tmp -type f -exec grep -l 'moectf' {} \;

我们得到信息,flag就在/tmp下面,一大串东西。

使用文件通配符 * ,用 .* 来代替flag所在文件,直接cat出,即可获得flag。

7.The upside and down

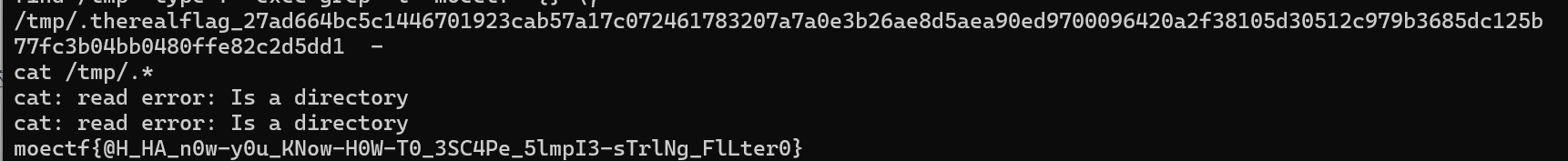

8.捂住一只耳

下载下来就是一段音频,前面就是一首歌。

捂住一只耳的意思应该就是数字音只有一个右声道。

由题目可得到消息Caps,应该就是Capslock,应该与大写有关。

听一下音频,可以隐约听到moectf,63 31 43 31 41 52 31 51 71 101一串数字。

确实不好猜是啥,不过我们可以发现最后一位数不超过3,前面一个数字最大是10。

键盘刚好字母三行10列。

可以推测是以Q为坐标原点,得到对应数字的坐标,全部大写得到flag。

9.Find It

一道典型的社工题,图寻。

题目点明位置在西安,便可以找到相应地标建筑。

可以以这个雄峰集团为切入点,去寻找。

通过地图搜索,得知在西安雄峰集团仅此一家,则以此为中心,画圈寻找幼儿园。

根据原本图片雄峰集团和酒店的位置关系,上半圆都无需看,从2,3幼儿园取相同的字即可。

(这里的的字念di不念de,不然flag就错了。)

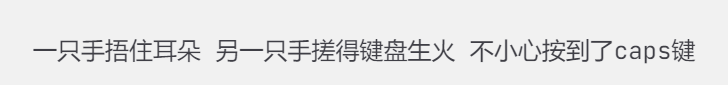

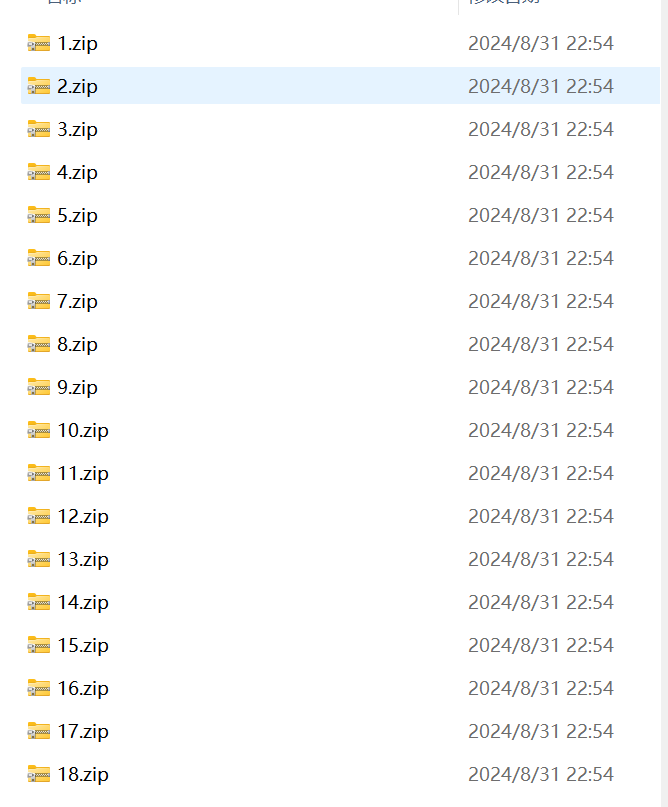

10.解不完的压缩包

下载文件,看到一个999.zip压缩包,结合题目就可以猜出,应该是一个999层的压缩包。

写个自动解压压缩包的脚本,全部解压到一个文件夹内。

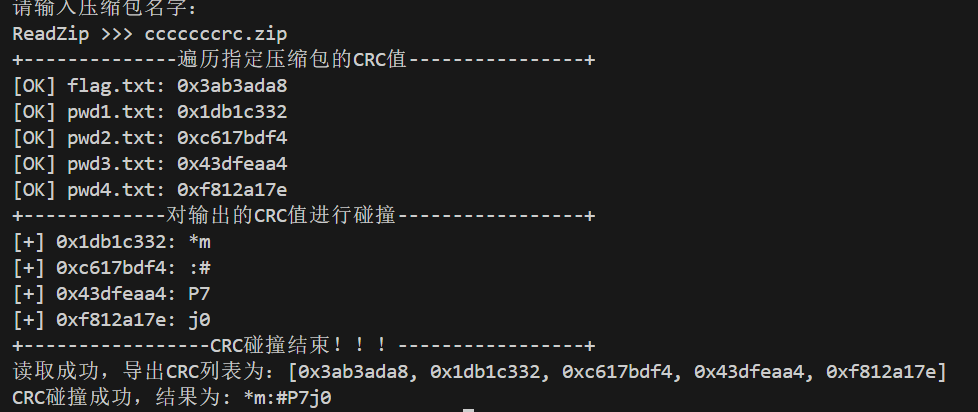

在大量文件夹中找到一个不一样的文件夹,也就是1.zip解压后的文件夹:

cccccccrc.zip

文件夹名字便提示了是属于CRC32碰撞范畴的东西,并且每个txt文件都需要有密码才可以查看,那么直接使用脚本解决。

得出结果,即为flag.txt文件的密码,获得flag。

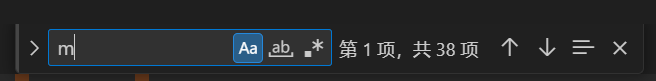

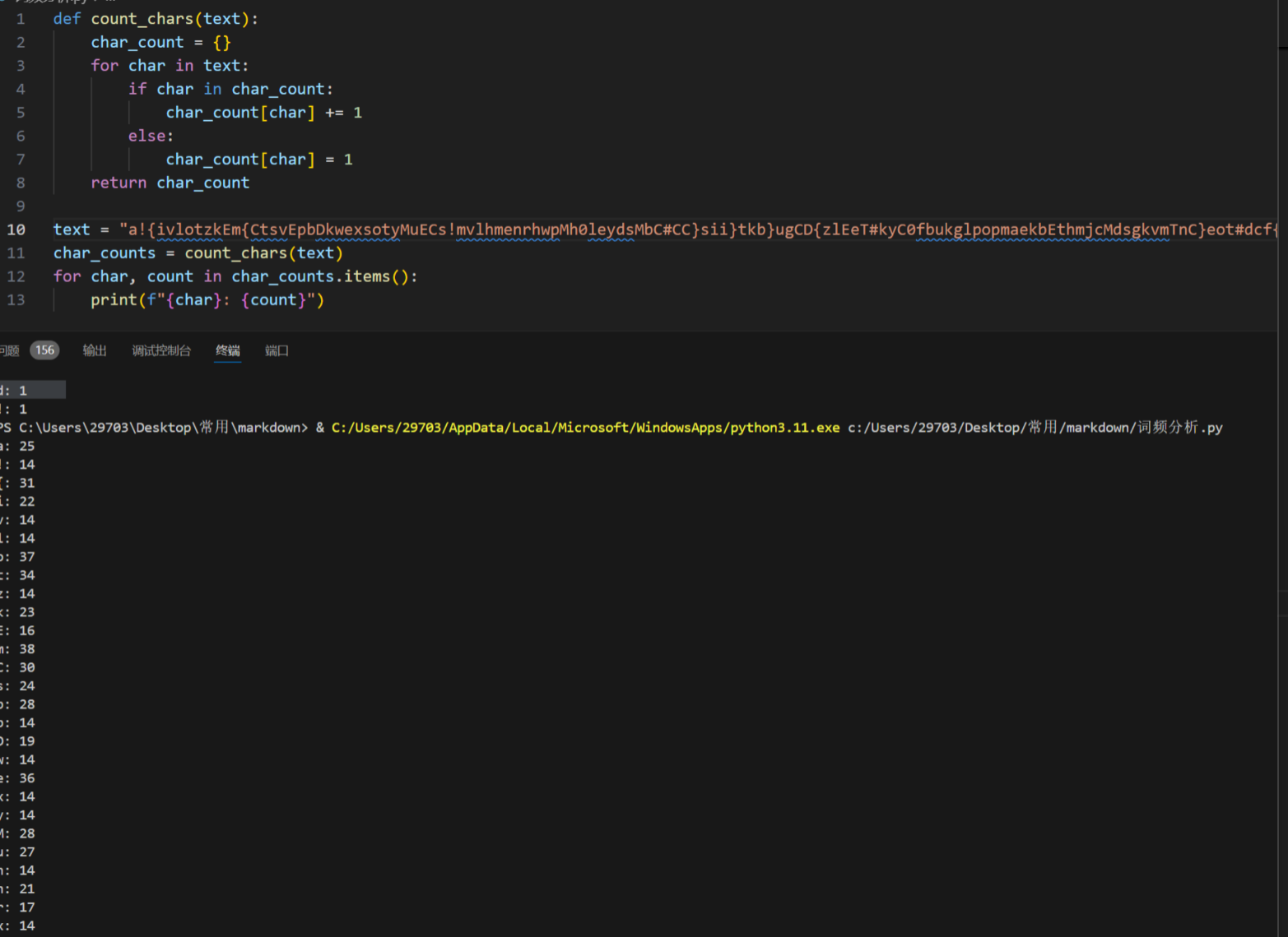

11. so many ‘m’

文本里面有不少的 { 和 } 符号,可以推测flag就从文本中产生。

题目名字叫做,so many ‘m’ ,那么自然要看看m有多少个了。

我们会发现m一共有38个。

那么想想m为什么有这个特殊性,为什么是so many ‘m’而不是so many ‘a’或者so many ‘b’。

我们可以推测,m最多是因为flag的要求格式m开头。

然后我们就可以检索一下o,发现有37个。

继续看e是36,c是35……

了然了,这是一个词频检索的题。

写一个检索出现次数的py脚本,再按顺序排列即可获得flag

12.时光穿梭机

已知关键词:伦敦,时间,画报,直接去搜索有关东西,发现这个就是伦敦新闻画报。

那么就可以直接去查询相关信息。

找到了个有关古墓的,得知是王建的墓

查看街景,获得名字